win7下管理win的推测执行配置脚本

管理推测执行配置脚本是Microsoft win设备的批解决文件,用于检查和管理win7系统上的推测执行保护状态。

投机性执行的旁道攻击是一类新的漏洞,在2018年初发现几乎所有设备都被认为是易受攻击的时候就开始出现。

微软发布了很多补丁来处理某些变种,例如spectre V4或spectre 1.1和1.2。已经创建了用于检查pC补丁的工具,你可以使用Gibson的中文inspectre工具或Microsoft的脚本来查看pC是否简单受到攻击。

管理推测执行配置脚本

你可以从Majorgeeks下载最新版本的脚本; 只需在下载后将其解压缩直接开始使用。你可以在纯文本编辑器中打开批解决文件以验证它是否安全。请注意,你需要使用管理权限运行批解决文件。

当你第一次运行它时,你需要允许它从internet下载其他控制脚本。该功能需要该脚本,如果你不允许,则无法执行任何操作。

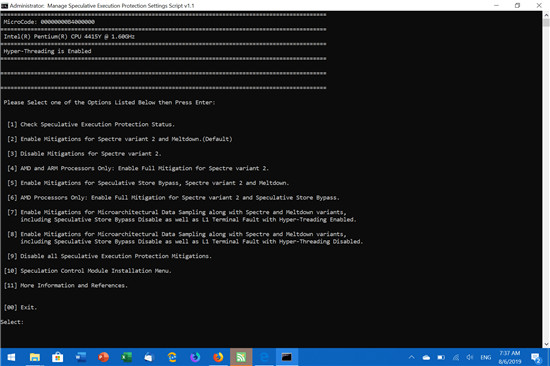

下载后会显示一个选项列表。提供以下选项:

1.检查推测执行保护状态

2.启用s??pectre Variant 2和Meltdown的缓解。

3.禁用幽灵变体2的缓解。

4.仅适用于AMd和ARM:为spectre变体2启用完全缓解。

5.启用“推测存储旁路”,“幽灵变体2”和“熔化”的缓解。

6.仅限AMd解决器:为specter变量2和speculative store Bypass启用填充缓解。

7.启用微架构数据采样的缓解以及spectre和Meltdown变体。

8.与7相同但禁用了超线程。

9.禁用所有推测执行保护缓解措施。

10.推测控制模块安装菜单。

11.众多信息和参考。

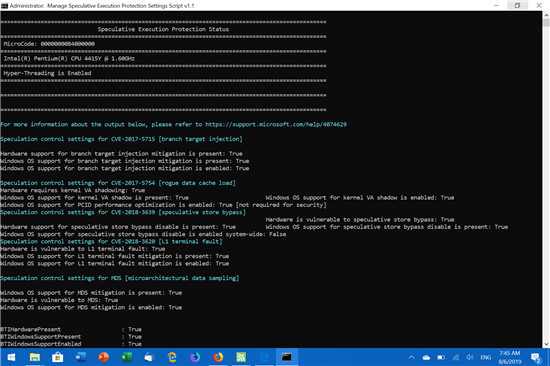

点击1显示当前的保护状态; 从这里开始,找出哪些保护措施已经存在,哪些不具备保护措施,这是一个好主意; 这部分似乎使用了微软的脚本。

你可以使用该脚本启用或禁用某些保护。请注意,你或许需要某个win修补程序级别来防范某些攻击变体。

使用该脚本的缺点之一是它不会突出显示主菜单中是否启用了某些保护。在做出决定之前,你需要先验证状态。

该脚本无疑是一种高级工具,系统管理员和精通技术的用户在某些处境下或许会发现这些工具很有用。